Ruperea filtrelor de conținut de perete sau de by-pass

„Cunoașterea este recompensa pentru acțiunea“

z0mbie

Salutări stimate cititorule! Astăzi ne uităm la unul dintre subiectele pe care Ouch, probabil, aproape toți utilizatorii:

sisteme de filtrare de by-pass. Doar degetele vor fi explicate o metodă de ocolire a filtrului populare „de filtrare personale client (PCF).“

Cine este cine?

Sistemul de filtrare poate fi implementat ca un server proxy intercepteaza trimite / recv de ws2_32.dll etc. Filtrul este de obicei prezentat ca recalcitrant și administrator, precum și părinții, că copilul nu a fost urcat în colțurile întunecate ale marii Seti.Predstavim se imagine destul de obișnuit : utilizatorul naviga pe internet în căutarea informațiilor necesare pentru el, și pentru a găsi resursele necesare pentru a-l

Se duce la el, și bam! În loc de informații prețioase de pe ecran se afișează mesajul „Connection blocat filtrul“. Aceasta este situația atunci când au venit peste mine instituțiile de învățământ masiv a început să se stabilească filtre, sau mai degrabă „personal de filtrare a clientului (PCF).“ Fără gândire, o analiză a programului și a identificat deficiențe.

magie practică

Și astfel, vom lua programul de distribuție, vogruzhaem-l într-o trecere mașină virtuală de funcționare a Filemon, setați filtrul. Imediat devine clar că politica de securitate este un lucru obișnuit și o licență este verificată în timpul fazei de instalare a programului. OK, vom da comanda dir si uita-te la conținutul a ceea ce trebuie să luptăm în acest moment?

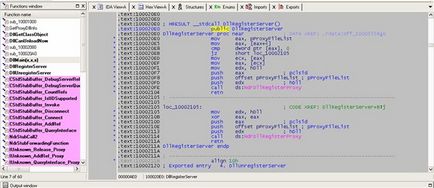

O DllRegisterServer examinare sumară funcție curios este izbitoare. Dublu-clic pe ea pentru a merge:

Text: 100020E0 DllRegisterServer publice

.Text: 100020E0 DllRegisterServer proc aproape

.Text: 100020E0 mov EAX, pProxyFileList

.Text: 100020E5 mov EAX, [EAX + 4]

.Text: 100020E8 cmp DWORD PTR [EAX], 0

.Text: 100020EB JZ loc_10002105 scurt

.Text: 100020ED mov ECx, [EAX]

.Text: 100020EF mov EAX, [ECx]

.Text: 100020F1 mov EDX, hDll

.Text: 100020F7 împinge EAX; pclsid

.Text: 100020F8 împinge de offset pProxyFileList; structura pProxyFileList

.Text: 100020FD împinge EDX; hDll

.Text: 100020FE ds apel: NdrDllRegisterProxy

.Text: 10002104 retn

Ok, ne uităm cu atenție la ceea ce avem aici este: funcția se numește NdrDllRegisterProxy, ka și a pus o grămadă de opțiuni:

RPCRTAPI HRESULT RPC_ENTRY NdrDllRegisterProxy (

__in HMODULE hDll,

__in Const ProxyFileInfo ** pProxyFileList,

__in const CLSID * pclsid

);

Delmas a intrat prima structură pProxyFileList având forma:

pProxyFileList_0 dd compensate aIdbinit

dd compensate aIlogs; "ILogs"

dd compensate aIcategory; "ICategory"

dd compensate aIpolicy; "IPolicy"

dd compensate aIworktimes; "IWorkTimes"

dd compensate aItray; "ITray"

dd compensate aIgroup; "IGroup"

dd compensate aIenumgroups; "IEnumGroups"

dd compensate aIenumusers; "IEnumUsers"

dd compensate aIupdatedata; "IUpdateData"

dd compensate aIenumcategorie; "IEnumCategories"

dd compensate aImanager; "IManager"

dd compensate aIenumpolicy; "IEnumPolicy"

dd compensate aIuser; "IUser"

dd compensate aIfilter; "IFilter"

dd compensate aIauthorize; "IAuthorize"

după cum puteți vedea, acesta enumeră toți parametrii sesiunii active.

Așa cum am realizat deja programul înregistrează modulul LSP și trece prin ea însăși tot traficul. Prin urmare, pentru a trece de filtru, trebuie să eliminăm

acest modul. Scoateți nu sensul de a șterge fișierul și șterge informațiile modulului în registru. Ștergeți intrarea în două moduri:

1. Folosind comanda netsh built-in. parametru de pornire va fi după cum urmează: netsh winsock reset

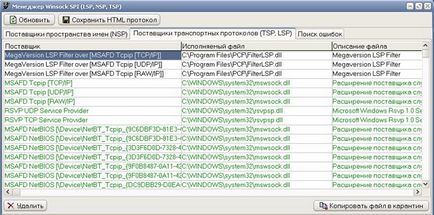

2. Utilizarea programului avz. Run avz, la rândul său, managerul Winsock SPI (LSP, PNS, TSP), fila în continuare

Furnizori tarnsportnyh protocol (TSP, LSP), înregistrând trei set filtru:

Selectați și faceți clic pe butonul Eliminare, astfel eliminați toate cele trei intrări.

Voila! filtru de învins

Compania produce aceste filtre ar fi în valoare de a verifica intrările în registru, în caz contrar s-ar putea întâmpla din nou ca se spune.

Desigur, filtrarea metode nu termina, există filtre mai sofisticate bazate pe interceptarea NDIS, dar asta e altă poveste.